業界動向

「The Tower of AION」,事前アンケートデータからアカウントハックの傾向を検証する

NC「ユーザーさんが変なサイト見てるからなんですよぉ」

4G「はぁ,そうだったんですかあ」

と脳天気に信じるのもなんなので,4Gamerが把握しているデータから状況を検証してみたい。

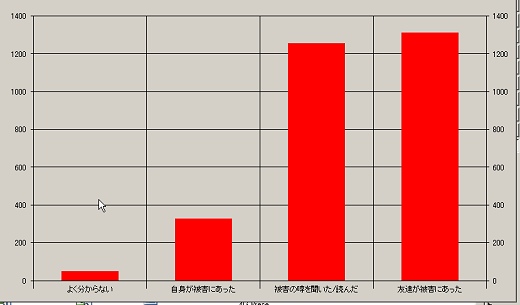

さて,今回のインタビューに際して行った事前調査アンケートでは,わずか2日という短期間にも関わらず,応募は2153通。すでに紹介したように,コメントだけ抜き出すと800KBを超えるテキストファイルになった。

|

2153件中,自分が被害に遭ったというのは327件。実際のプレイヤーの15%が被害に遭っているとは考えにくいが,かなりの規模の被害が発生していることが予想できる。

応募者は,コメント以外にもいろいろ多くのデータを書かされた覚えがあると思うが,ここでは,そのデータを活用してみよう。重複応募と思われるのは数件程度なので,ほぼ無視できる。無意味な内容のものもあるが,これも誤差範囲。今回はUserAgent情報を中心に被害の傾向を分析してみたい。

まず,2153件のうち,Windows XPでInternet Explorer(以下,IE)6.0のセキュリティ強化を行っていない人が16名。ただし,そのうちでアカウントハック被害に遭ったと報告している人はなぜかいない。

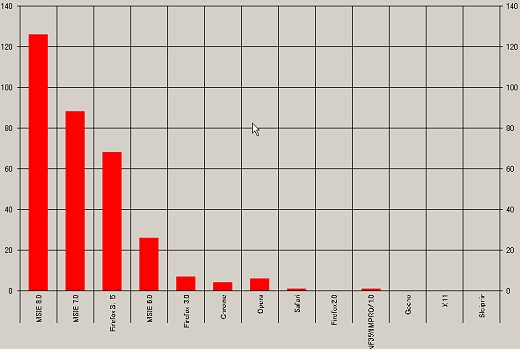

自身が被害に遭ったという人の使用ブラウザを見ると,以下のようになる。括弧内が人数だ。

IE8(126)

IE7(88)

IE6(26)

Opera 9(6)

Mozilla Firefox 3.5(66)

Mozilla Firefox 3.0(7)

Google Chrome(6)

NetFront(1)

Safari(1)

|

Macや携帯で応募していた人もいるので,ゲームに使用しているPCそのものというわけではないが,だいたいの傾向は分かるだろう。

そのうち,自身がアカウントハックに遭ったという人の使用OS,Webブラウザから編集部内の解析ツールで相関の強いものを抽出してみると,以下のような結果が浮かび上がってきた。

Windows NT 6.1(1.77865939333829)

Windows Firefox 3.5(1.20031810840282)

Opera(1.19710870169586)

IE8(1.15865409256317)

数字は過去に何度か紹介したことがあるが,全体の分布傾向から特定の傾向への偏りを示す値である。Windows NT 6.1は,いわゆるWindows 7のことで,数字は平均値より78%多く被害が発生しているという意味だと思っておけばよい(別にWindows 7に,ものすごい脆弱性があったというわけではない)。Webブラウザでは一番堅いといわれるOperaでも平均より2割程度被害が多くなっている。先ほど挙げた,IE6のセキュリティパッチすら当ててない人での被害がゼロなのに対し,PCの使用ではおそらくエキスパートクラスの人のほうに被害が集中していると思われる結果だ。

|

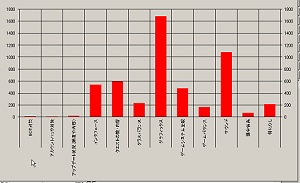

| 回答者によるAIONのよいところ |

|

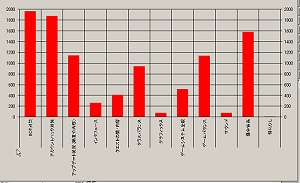

| 回答者によるAIONの悪いところ |

いわゆるGENOウイルス系など,ブラウザに依存しない脆弱性を突いたマルウェアでは,ページを閲覧しただけで簡単に感染が広がっていくものが多い。プレイヤーのWeb上でのアクティビティが高くなると,それだけ感染率も高くなるだろう。掲示板などのリンクは当然かなり危険なのを理解している人も多いだろうが,運営者自体に悪意のないサイトでも安心はできない。

今回の大規模な被害の場合,6月末あたりにいろいろなゲームの情報Wikiをまとめてやっているサイトが改竄されたというのが大きいだろうと見られている。かなり以前から多種類のオンラインゲームでアカウントが抜かれる状況にあった模様だ。

AIONで多くのアカウントハックが報告される以前から,非常に多くの種類のオンラインゲームでアカウントハック被害がちらほらと報告されていた。被害が顕在化していなかったものの,被害者のゲームアカウント情報などは業者によってデータベース化されているものと思われ,その過程で,複数のゲームで同じパスワードを使い回していることが分かれば,新しいゲームでも同じパスワードを使うだろうということは簡単に推測できる。

当該Wikiサイトは改竄発覚から数日で対応を終えているが,オンラインゲームの情報を集中的に掲載しているサイトであれば,数日もあれば十分だろう。改竄されていたのは404エラー(ページが見つかりません)ページのみのようだが,Wikiの性格上,こそこそ改竄するまでもなく,データ中に誤リンクを交ぜておけば確実に感染させることができるという仕組みだ。

7月のWindows Updateでは,当該Wikiサイトで使われていたDirectShow関連脆弱性の対策が完了した模様で,エヌ・シー・ジャパンによると,それ以降にパスワード変更が確認されたアカウントについてはアカウントハック被害はわずかしか確認されていないとのこと。もちろん,当該サイトだけが問題なわけではなく(それ以前でも被害はあった),同様に危険性のあるサイトが予想以上に多いと考えておかなければならない点が重要である。

実際のところ,ゲーム関連のサイトだけとも限らない。被害者の提示していた興味傾向で相関の強いものを見てみよう。

ギャンブル 1.42895962360171

車/バイク(1.24934680378016)

政治/経済(1.18877478170136)

アウトドア(1.18335718829517)

スポーツ(1.15714071888297)

住まい(1.33429985995227)

株/金融商品(1.30663992124961)

直接的な関係があるかどうかは不明だが,ギャンブルあたりの相関の高さは,感染源があってもおかしくない雰囲気ではある。

逆に相関の少ないものでは,以下のようになる。

健康/ダイエット(0.673531364)

家具/雑貨(0.676729519)

ファッション(0.764998586)

美容/化粧品(0.782384918)

ペット(0.839632595)

演劇/コンサート(0.85395191)

映画/DVD/ビデオ(0.870796263)

明らかにユーザー傾向に違いがあるのは見ただけで分かるだろう。男女比で見ると,

男性(1.06581290860663)

女性(0.749528997378768)

と,女性の被害は相対的に少ない。

一般に危機意識やセキュリティ対策などへの関心が低そうなプレイヤーほど被害が少なくなっているのは,前述のOSやWebブラウザの傾向の裏返しだ。

危機管理意識がそこそこ高くても,防げないものは防げない。今回のものは通常のツールでは防げない相手だったということだ。

理想をいえばWebサーフィンはNetbookで行うなど,主要PC環境との物理的な分離が必要かもしれない(ネットワーク的にも分離してデータ通信カードの利用が望ましい)。逆にいえば,それくらいしないと防げない。

マルウェア検出でNo.1と謳うG Dataの発表を見ても,半年以内に発生した100万種類のマルウェアのうち,業界最高という同社製品も,そのうちの1万種類には対応できていない。これは検体が把握されているもののうちでの数字で,把握されてないものを含めるとさらに多くのマルウェアに対して無力だということを意味している。そもそもが,計算では1日に5000種類以上の新種のマルウェアが作成されているわけだから,ウイルス検査ソフトでなにも検出していないからといって,安全である保証はあまりないというのが実情といえるだろう。

それでも壊滅的に被害が広がっていないのは,新種とはいえ比較的古い脆弱性を試しに突いてみる系のマルウェアが多く,ちゃんと最新のアップデートをしていればチェックをすり抜けても被害に遭うことはなかったからだ(それでも結構被害は出るわけだが)。

問題は,未対応な脆弱性が放置されていた場合である。最近の例では,Adobe FlashやAdobe Reader,DirectShowの脆弱性などによって,比較的長期にわたって非常に危険な状態が続いていたことが挙げられる。

7月のWindows Update以降,被害の拡大はひとまず収まってきているものの,全体的な状況は変わっていない。

普通にPCを使っていても,ある時点でのアカウント情報(アカウント名,パスワード)を抜かれる可能性は常にある。そこで有効なのが,「パスワードを定期的に変えましょう」という奴だ。

実際,結構多くのオンラインゲームで,詳細は語られぬまま「パスワードを変えてください」という案内がやたら目に付いていた時期もあったわけだが,背景にはこのような事情があったものと思われる。

どこからともなくパスワードを抜かれる状況にあっても,パスワード変更というのはそれなりの意味を持っている。AIONでも,一部のレギオンでは,パスワードを毎日変更することを義務づけているという。管理ページを頻繁に開くと別の怖さはあるものの,万一パスワードを抜かれても,アカウントハックの危険を最小限にできる。今後,セキュリティカード導入で単純な被害は減ってくると思われるが,セキュリティ意識を高く持つこと,パスワードを共用しない,頻繁に変えるなどの対策を心がけたい。

要注意:現状での脅威

現在,Windows Vista全般でServer Message Block 2.0(SMB2)関連の脆弱性に関する攻撃コードが公開されたため,Windows Vistaにはかなり深刻な脅威が迫っている。業者さんは,無防備なPCが山ほどあると分かっているのに狙わないほどお人好しではない。まず確実に狙われるので,Windows Vistaユーザーは注意が必要だ。解決するには,適切なWindows Updateを待つしかないのだが,とりあえず,SMBサービスを停止することが推奨されている。さらにファイヤウォールに関する知識のある人はTCPポートの139,445を閉じることが望ましい。

現状では,この脆弱性を利用したコードは発見されていないようだが,すでに時間の問題と考えたほうがよい。このタイプの脆弱性だと,おそらくIPアドレス総当たりでSMB2ポートを突いてくるConfickerタイプのワームが作られると思われるので,おかしなページは見ないという人でもネットワークに接続しているだけで感染の危険があると思っておいたほうがよい。

Windows Vistaを使っている人は,まず,SMB2サービスを停止し,可能であればポートを閉じる。念のため,各種パスワードは変更するといった手順で各自対応しておくことをお勧めする。

●SMB2を停止するには

以下のリンク先にある「SMBv2を無効にする」のFix itボタンを押して処理を進める。「SMBv2を有効にする」のほうを使うと,脆弱性のあるサービスがまた始まってしまうので注意。Fix itを起動すると,全サーバーサービスを停止して,該当のサービスを殺し,それ以外のサービスを再起動する。これで当面の危機は回避できる。

サービスの停止により,ファイル共有関係の機能の一部が利用できなくなると思われるが,近日中にWindows Updateで対応されると思われるので,少なくともそれまではサービスを停止しておこう。

http://support.microsoft.com/kb/975497

おまけ

●年代別被害傾向

10代後半(0.953248077)

20代前半(1.027173438)

20代後半(0.898776758)

30代前半(0.94759211)

30代後半(1.159098991)

40代前半(1.169640987)

年代別では,高年齢ほど比率が高めになっている。純粋な被害率ではなく,アンケート協力者中での割合なので,まあ,30代後半から40代になると,自分がやられていない限りそんなに目くじらも立てないということかもしれないが。いちばん応募が多かった20代後半は,むしろ被害率はいちばん小さい。

●都道府県別被害傾向

広島県(1.753710748)

岩手県(1.71195573)

大分県(1.634139561)

岡山県(1.429872116)

兵庫県(1.389018627)

京都府(1.374599748)

福井県(1.331521124)

栃木県(1.321730527)

愛媛県(1.283966798)

福岡県(1.168409786)

岐阜県(1.165080983)

茨城県(1.165080983)

新潟県(1.159711946)

大阪府(1.143180965)

滋賀県(1.057384422)

長野県(1.027173438)

愛知県(1.019231376)

宮城県(0.998640843)

東京都(0.943270657)

神奈川県(0.88924909)

静岡県(0.851472718)

埼玉県(0.83039157)

北海道(0.704922948)

千葉県(0.696235517)

都道府県別被害率データ。明らかに偏りはあるのだが,原因は見当もつかない。これもアンケート協力者中での割合なので,県民性が出ているのだろうが? あるいは近隣の仲間内でプレイしていて,同じサイトを見る機会が多いとかだろうか? なお,掲載されていない都道府県は,比率を出すにはサンプル数(被害数)が少なすぎるので出力を弾いている(ノイズデータ1件でも交じると割合が激変するため)。概ね,掲載されているものより被害は少ないと見てよい。

- 関連タイトル:

The Tower of AION

The Tower of AION

- この記事のURL:

The Tower of AION(TM) is a trademark of NCSOFT Corporation.

Copyright (C) 2009 NCSOFT Corporation.

NC Japan K.K. was granted by NCSOFT Corporation the right to publish, distribute and transmit The Tower of AION(TM) in Japan. All rights reserved.